[व्याख्या] व्हाइट हैट बनाम ब्लैक हैट - क्या अंतर है

Vyakhya Vha Ita Haita Banama Blaika Haita Kya Antara Hai

जब सभी प्रकार के हैकिंग चैनलों का सामना करना पड़ता है, तो लोगों को हमेशा नुकसान होता है कि क्या किया जाए। उदाहरण के लिए, क्या आप व्हाइट हैट और ब्लैक हैट के बारे में कुछ जानते हैं? वे कपड़े की सजावट के बारे में नहीं बल्कि सूचना प्रौद्योगिकी के बारे में कुछ हैं। अधिक जानकारी के लिए, व्हाइट हैट बनाम ब्लैक हैट के बारे में लेख मिनीटूल वेबसाइट इसका खुलासा करेंगे।

सबसे पहले, चाहे व्हाइट हैट हो या ब्लैक हैट, वे दोनों हैकर्स को वर्गीकृत करने के लिए उपयोग किए जाते हैं, जो प्रारंभिक पश्चिमी फिल्मों से प्रेरित है, जहां नायकों की पहचान उनके द्वारा पहनी गई सफेद टोपी और खलनायक उनकी काली टोपी से की जा सकती है।

इसलिए, आप आसानी से बता सकते हैं कि सभी हैकर्स को दुर्भावनापूर्ण दुश्मन नहीं माना जाता है। हैकर्स के लिए मुख्य श्रेणी को तीन प्रकारों में वर्गीकृत किया गया है - व्हाइट हैट हैकर्स, ब्लैक हैट हैकर्स और ग्रे हैट हैकर्स, जिनसे आप उनके उद्देश्यों से भी भेदभाव कर सकते हैं - एथिकल हैकर्स, दुर्भावनापूर्ण हैकर्स, और दुर्भावनापूर्ण नहीं बल्कि हमेशा एथिकल हैकर्स नहीं।

इसलिए, व्हाइट हैट और ब्लैक हैट के बीच अंतर जानने के लिए, आप उनकी परिभाषाओं और कार्य सिद्धांतों से शुरू कर सकते हैं।

सफेद टोपी क्या है?

साइबर शब्द - व्हाइट हैट हैकर एक प्रोग्रामर को संदर्भित करता है जो एक हैकर की स्थिति लेता है और सुरक्षा कमजोरियों की जांच के लिए अपने सिस्टम पर हमला करता है। वे इसे उसी तरह करते हैं जैसे हैकर्स (आमतौर पर ब्लैक हैट हैकर्स के रूप में संदर्भित) हमलों को बाधित करने के लिए उपयोग करते हैं, लेकिन वे इसे सुरक्षा बनाए रखने के लिए करते हैं।

सिस्टम में कमजोरियों को खोजने के लिए उनके पास आमतौर पर अत्यधिक कुशल विशेषज्ञता और पेशेवर ज्ञान होता है, लेकिन ब्लैक हैट हैकर से अलग, वे संगठनात्मक नेटवर्क और कंप्यूटर सिस्टम को हैक करने के लिए अधिकृत या प्रमाणित होते हैं ताकि सुरक्षा प्रणालियों में कमजोरियों का खुलासा किया जा सके और वे सक्षम हों बाहरी हमलों और डेटा उल्लंघनों के खिलाफ उन्हें सुरक्षित रखने के लिए अपना रास्ता खोजने के लिए।

कई उद्यम और सरकारें उन पेशेवरों के लिए अपनी रक्षा दीवारों को मजबूत करने के लिए मर रही हैं। उन व्हाइट हैट हैकर्स को अक्सर अत्यधिक भुगतान मिलता है और वे व्यक्तिगत हित के लिए भी काम कर सकते हैं।

ब्लैक हैट क्या है?

ब्लैक हैट हैकर अक्सर अपने कौशल का उपयोग नेटवर्क पर अन्य लोगों के संसाधनों को चुराने या लाभ के लिए चार्ज किए गए सॉफ़्टवेयर को क्रैक करने के लिए करते हैं। हालांकि उनके विचार में यह तकनीक के कारण है, यह व्यवहार अक्सर पूरे बाजार के आदेश को बाधित करता है या दूसरों की गोपनीयता को लीक करता है।

वे सिस्टम में सेंध लगा सकते हैं, जानकारी चुरा सकते हैं, डेटा में हेरफेर कर सकते हैं और सुरक्षा से समझौता कर सकते हैं और उनके हमले साधारण मैलवेयर के फैलने से लेकर जटिल भेद्यता शोषण और डेटा चोरी तक हो सकते हैं।

व्हाइट हैट बनाम ब्लैक हैट

व्हाइट हैट बनाम ब्लैक हैट इरादे

उनका मकसद व्हाइट हैट हैकर्स और ब्लैक हैट हैकर्स के बीच सबसे बड़ा अंतर है।

जैसा कि हमने पहले उल्लेख किया है, अपने दुश्मनों और भागीदारों की बेहतर पहचान करने के लिए, हैकर्स को एथिकल हैकर्स और दुर्भावनापूर्ण हैकर्स में विभाजित किया गया है, जिसका अर्थ है कि उनमें से कुछ अच्छे और वैध कारणों से सिस्टम अटैक करते हैं लेकिन कुछ वित्तीय लाभ, राजनीतिक हित या दुर्भावनापूर्ण बदला लेने के लिए करते हैं। .

अन्यथा, भले ही वे हमले को लागू करने के लिए समान चैनलों का उपयोग करते हैं, जब तक कि कार्रवाई को हमलावर द्वारा अनुमोदित किया जाता है, हमलावर कानूनी और नैतिक लग सकता है।

एथिकल हैकिंग को सामाजिक मान्यता द्वारा स्वीकार किया जाता है, जिसे 'सूचना सुरक्षा के रक्षक', इंटरनेट की दुनिया के 'अभिभावक' और 'इंटरनेट +' संदर्भ की अपरिहार्य रीढ़ के रूप में जाना जाता है; ब्लैक हैट हैकिंग अपने परेशान करने वाले सामाजिक नियमों के लिए अवैध घटना से संबंधित है।

व्हाइट हैट बनाम ब्लैक हैट तकनीक

हालांकि व्हाइट हैट हैकर्स और ब्लैक हैट हैकर्स दोनों का उद्देश्य सिस्टम पर हमला करना और सुरक्षा प्रणाली में कमजोरियों का पता लगाना है, तकनीक और तरीके अलग हैं।

व्हाइट हैट हैकिंग

1. सोशल इंजीनियरिंग

सोशल इंजीनियरिंग पीड़ितों को कुछ ऐसा करने के लिए छल और हेरफेर करने के बारे में है जो उन्हें नहीं करना चाहिए, जैसे कि वायर ट्रांसफर करना, लॉगिन क्रेडेंशियल साझा करना, और इसी तरह।

2. प्रवेश परीक्षण

प्रवेश परीक्षण का उद्देश्य किसी संगठन की सुरक्षा और समापन बिंदुओं में कमजोरियों और कमजोरियों को उजागर करना है ताकि उन्हें ठीक किया जा सके।

3. टोही और अनुसंधान

इसमें भौतिक और आईटी अवसंरचना में कमजोरियों का पता लगाने के लिए संगठन पर शोध करना शामिल है। लक्ष्य कुछ भी तोड़े या नष्ट किए बिना सुरक्षा नियंत्रण और तंत्र को कानूनी रूप से बायपास करने के तरीकों की पहचान करने के लिए पर्याप्त जानकारी प्राप्त करना है।

4. प्रोग्रामिंग

व्हाइट हैट हैकर्स हनीपोट्स को डिकॉय के रूप में बनाते हैं जो साइबर अपराधियों को उनका ध्यान भटकाने और उनके हमलावरों के बारे में बहुमूल्य जानकारी हासिल करने का लालच देते हैं।

5. विभिन्न प्रकार के डिजिटल और भौतिक उपकरणों का उपयोग करें

वे बॉट और अन्य मैलवेयर इंस्टॉल कर सकते हैं और नेटवर्क या सर्वर तक पहुंच प्राप्त कर सकते हैं।

ब्लैक हैट हैकिंग

ब्लैक हैट हैकर्स की तकनीक लगातार विकसित हो रही है लेकिन मुख्य हमले के तरीके बहुत ज्यादा नहीं बदलेंगे। यहां हैकिंग तकनीकों की एक सूची दी गई है जिनका आप सामना कर सकते हैं।

1. फ़िशिंग हमले

फ़िशिंग एक प्रकार का साइबर सुरक्षा हमला है जिसके दौरान दुर्भावनापूर्ण अभिनेता एक विश्वसनीय व्यक्ति या संस्था होने का नाटक करते हुए संदेश भेजते हैं।

2. डीडीओएस हमले

एक DDoS हमला एक ऑनलाइन सेवा को कृत्रिम रूप से उत्पन्न ट्रैफ़िक से भरकर क्रैश करने का एक प्रयास है। DDoS हमलों के बारे में अधिक जानकारी के लिए, कृपया इस लेख को देखें: डीडीओएस अटैक क्या है? डीडीओएस अटैक को कैसे रोकें .

3. ट्रोजन वायरस

ट्रोजन वायरस एक प्रकार का मैलवेयर है जो अपनी वास्तविक सामग्री को छुपाता है, मुफ्त सॉफ्टवेयर, वीडियो या संगीत के रूप में प्रच्छन्न होता है, या वैध विज्ञापनों के रूप में प्रकट होता है, ताकि उपयोगकर्ता को यह सोचने में मूर्ख बनाया जा सके कि यह एक हानिरहित फ़ाइल है।

4. कुछ अन्य लोकप्रिय तकनीकों में शामिल हैं:

- तर्क बम

- कीलॉगिंग

- रैंसमवेयर

- नकली डब्ल्यू.ए.पी.

- पाशविक बल

- हमले स्विच करें

- कुकी चोरी

- चारा हमला

व्हाइट हैट बनाम ब्लैक हैट कार्य सिद्धांत

उनके काम करने के मकसद और तकनीकों के अलावा, आप उन्हें उनके काम करने के सिद्धांतों से अलग बता सकते हैं।

व्हाइट हैट हैकर्स

व्हाइट हैट हैकर्स के लिए पांच चरण हैं:

चरण 1: फुटप्रिंटिंग

फुटप्रिंटिंग एक लक्षित कंप्यूटर प्रणाली, बुनियादी ढांचे और नेटवर्क के बारे में अधिक से अधिक जानकारी एकत्र करने की एक तकनीक है ताकि उन्हें भेदने के अवसरों की पहचान की जा सके। यह कमजोरियों की पहचान करने के सबसे प्रभावी तरीकों में से एक है।

चरण 2: स्कैनिंग

आवश्यक जानकारी इकट्ठा करने के बाद, हैकर्स नेटवर्क तक पहुंचना शुरू कर देंगे और जानकारी के लिए स्किमिंग करेंगे, जैसे कि उपयोगकर्ता खाते, क्रेडेंशियल और आईपी पते।

चरण 3: पहुंच प्राप्त करना

यह चरण वह है जहां एक हमलावर विभिन्न उपकरणों या विधियों का उपयोग करके सिस्टम/नेटवर्क में सेंध लगाता है। एक सिस्टम में प्रवेश करने के बाद, उसे अपने विशेषाधिकार को व्यवस्थापक स्तर तक बढ़ाना होगा ताकि वह एक एप्लिकेशन इंस्टॉल कर सके जिसकी उसे आवश्यकता है या डेटा को संशोधित या डेटा छुपा सकता है।

चरण 4: पहुंच बनाए रखना

यह वह प्रक्रिया है जहां हैकर पहले ही किसी सिस्टम तक पहुंच प्राप्त कर चुका होता है। पहुंच प्राप्त करने के बाद, हैकर सिस्टम में प्रवेश करने के लिए कुछ पिछले दरवाजे स्थापित करता है जब उसे भविष्य में इस स्वामित्व वाली प्रणाली तक पहुंच की आवश्यकता होती है।

चरण 5: विश्लेषण

भेद्यता विश्लेषण सिस्टम, कंप्यूटर और अन्य पारिस्थितिकी तंत्र उपकरणों में सभी कमजोरियों की जांच करने की एक प्रक्रिया है। भेद्यता विश्लेषण कमजोरियों के विश्लेषण, पहचान और रैंकिंग में मदद करता है।

यह खतरे के विवरण की पहचान और मूल्यांकन में मदद करता है, जिससे हम उन्हें हैकर्स से बचाने के लिए एक संकल्प रखने में सक्षम होते हैं।

ब्लैक हैट हैकर्स

- संचालन को बाधित करने और सामान्य अराजकता और विनाश का कारण बनने के लिए मैलवेयर और डीडीओएस हमले बनाएं और लॉन्च करें।

- जिन लोगों पर आप भरोसा करते हैं, उनके फर्जी सोशल मीडिया प्रोफाइल बनाएं ताकि आपको गोपनीय या बैंकिंग जानकारी का खुलासा करने में हेरफेर किया जा सके।

- लीक हुए डेटाबेस में प्रवेश करके उपयोगकर्ता डेटा चोरी करें।

- फ़िशिंग हमलों का उपयोग करके मैलवेयर फैलाएं या लोगों को धोखा दें।

- व्यक्तिगत लाभ के लिए उनका शोषण करने के तरीके खोजने के लिए लगातार कमजोरियों की तलाश करें।

- पीड़ितों को ब्लैकमेल करने के लिए उनके लक्ष्य के उपकरणों पर स्पाइवेयर स्थापित करें।

ब्लैक हैट हैकर्स से खुद को कैसे बचाएं?

सार्वजनिक वाई-फाई के साथ व्यक्तिगत या वित्तीय डेटा तक न पहुंचें

मुफ्त वाई-फाई सुरक्षा के लिए सबसे बड़ा खतरा हैकर की आपके और कनेक्शन बिंदु के बीच खुद को स्थापित करने की क्षमता है। इसलिए हॉटस्पॉट से सीधे बात करने के बजाय, आप अपनी जानकारी हैकर को भेज रहे हैं, जो फिर इसे रिले करता है।

उन सुविधाओं को बंद करें जिनकी आपको आवश्यकता नहीं है

आपके वाई-फाई के अलावा, कोई भी सुविधा जो आपके और हैकर्स के बीच एक सेतु हो सकती है, खतरनाक है, जैसे कि जीपीएस, ब्लूटूथ और कुछ ऐप। आप उन्हें केवल तभी चालू कर सकते हैं जब आपको उनकी आवश्यकता हो।

बुद्धिमानी से अपने ऐप्स चुनें

दुर्भावनापूर्ण कोड छिपाने के लिए ऐप्स एक सामान्य चैनल हैं। इससे बचने के लिए, आपको भरोसेमंद वेबसाइटों से प्रोग्राम डाउनलोड और इंस्टॉल करना बेहतर होगा, अगर कुछ लिंक आपको खतरनाक वायरस और संलग्न प्रोग्राम लाएंगे।

इसके अलावा, बस अपने ऐप्स को नियमित रूप से अपडेट करना याद रखें और उन अनावश्यक कार्यक्रमों को समय पर हटा दें।

पासवर्ड, लॉक कोड या एन्क्रिप्शन का उपयोग करें।

- एक प्रतिष्ठित एन्क्रिप्टेड पासवर्ड मैनेजर का प्रयोग करें।

- सुनिश्चित करें कि आपके पासवर्ड अपर और लोअर केस के मिश्रण के साथ कम से कम आठ वर्ण लंबे हैं, और इसमें संख्याएं या अन्य वर्ण शामिल हैं।

- भंडारण एन्क्रिप्शन सुविधा का उपयोग करें।

- पांच मिनट या उससे कम समय के बाद अपनी स्क्रीन को टाइमआउट पर सेट करें।

अपने डेटा का एडवांस में बैकअप लें

व्हाइट हैट और ब्लैक हैट के बीच अंतर का अध्ययन करने के बाद, आपके पास एक सामान्य तस्वीर है कि वे क्या हैं और उन्हें कैसे अलग करना है। हालाँकि, भले ही तस्वीर दिखाई गई हो और एक एहतियाती योजना का खुलासा किया गया हो, हर अनदेखी विवरण आपको हैकर्स के सामने एक लक्ष्य बन सकता है।

अपने नुकसान को कम करने और सिस्टम क्रैश या हैकर्स द्वारा की गई अन्य गंभीर आपदाओं को रोकने के लिए, एक बैकअप योजना तैयार करना हमेशा आपके खोए हुए डेटा को पुनर्प्राप्त करने का अंतिम उपाय हो सकता है। मिनीटूल शैडोमेकर ने वर्षों से खुद को इस क्षेत्र में समर्पित किया है और अधिक प्रगति और सफलताओं को देखता है।

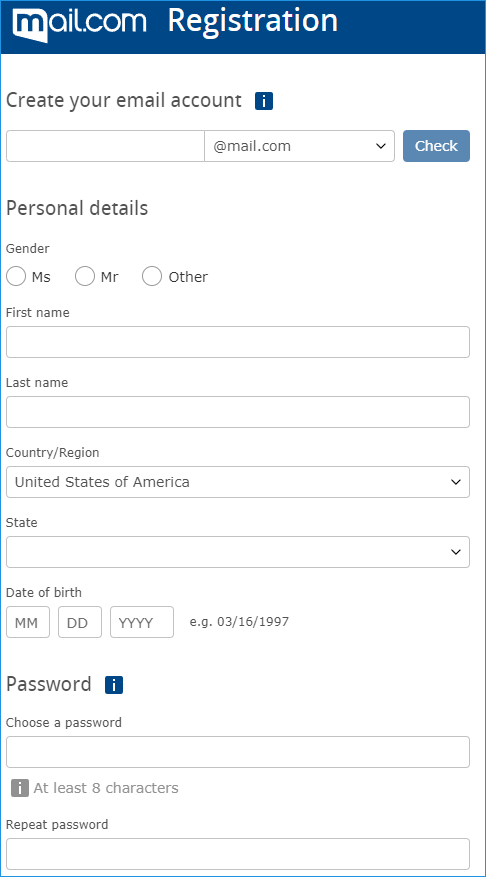

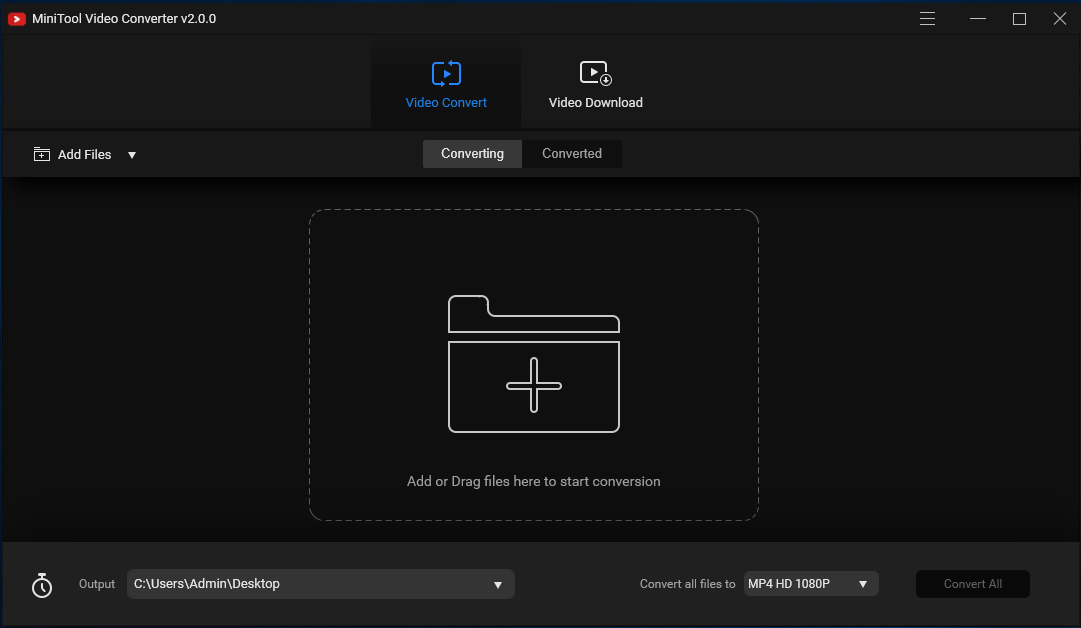

मिनीटूल शैडोमेकर के साथ बैकअप लेने के लिए, आपको पहले प्रोग्राम को डाउनलोड और इंस्टॉल करना होगा और आपको 30 दिनों के लिए एक नि: शुल्क परीक्षण संस्करण मिलेगा।

चरण 1: क्लिक करें परीक्षण रखें कार्यक्रम में प्रवेश करने और स्विच करने के लिए बैकअप टैब।

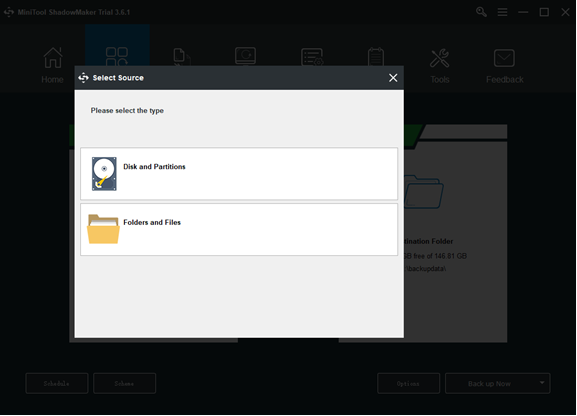

चरण 2: पर क्लिक करें स्रोत अनुभाग और पॉप-अप विंडो में आप सिस्टम, डिस्क, विभाजन, फ़ोल्डर और फ़ाइल सहित बैकअप सामग्री चुन सकते हैं। डिफ़ॉल्ट रूप से, सिस्टम को पहले से ही बैकअप स्रोत के रूप में सेट किया गया है।

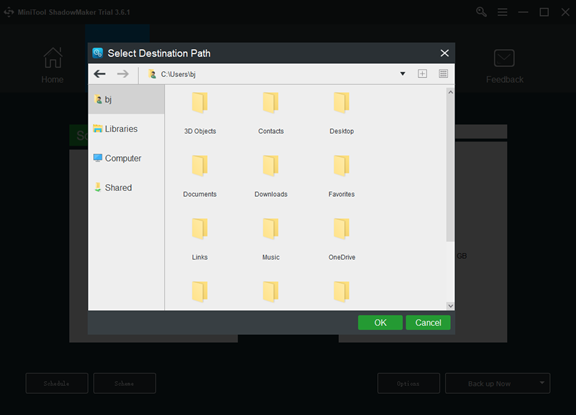

चरण 3: पर जाएं मंज़िल वह भाग जहाँ आप चार विकल्प देख सकते हैं जिनमें व्यवस्थापक खाता फ़ोल्डर , पुस्तकालयों , संगणक , तथा साझा . फिर अपना गंतव्य पथ चुनें। और फिर क्लिक करें ठीक है अपने परिवर्तनों को सहेजने के लिए।

चरण 4: पर क्लिक करें अब समर्थन देना तुरंत प्रक्रिया शुरू करने का विकल्प या बाद में बैकअप लें बैकअप में देरी करने का विकल्प। विलंबित बैकअप कार्य चालू है प्रबंधित करना पृष्ठ।

इसके अलावा, मिनीटूल शैडोमेकर के साथ, आप अपनी फाइलों या क्लोन डिस्क को सिंक कर सकते हैं। जिन सेवाओं का आप आनंद ले सकते हैं वे बैकअप से अधिक हैं। उपयोगी कार्यों में से एक - यूनिवर्सल रिस्टोर - यदि आप अन्य कंप्यूटरों पर सिस्टम को पुनर्स्थापित करना चाहते हैं तो असंगति समस्या को हल करने में आपकी सहायता कर सकते हैं।

जमीनी स्तर:

ज्यादातर मामलों में, सभी हैकिंग घटनाओं को पूरी तरह से रोकना कठिन होता है यदि आप अपने महत्वपूर्ण और मूल्यवान डेटा को बाहरी रूप से उजागर करने के उच्च जोखिम में हैं जो इस इंटरनेट से जुड़ी दुनिया में काफी आसानी से पाया जाता है। वैसे भी, कुछ तरीके आपको नुकसान को कम करने में मदद कर सकते हैं और एक बैकअप योजना आपका अंतिम उपाय हो सकता है।

यदि आपको मिनीटूल शैडोमेकर का उपयोग करते समय किसी भी समस्या का सामना करना पड़ा है, तो आप निम्नलिखित टिप्पणी क्षेत्र में एक संदेश छोड़ सकते हैं और हम जल्द से जल्द जवाब देंगे। यदि आपको मिनीटूल सॉफ़्टवेयर का उपयोग करते समय किसी सहायता की आवश्यकता है, तो आप हमसे संपर्क कर सकते हैं [ईमेल सुरक्षित] .

व्हाइट हैट बनाम ब्लैक हैट अक्सर पूछे जाने वाले प्रश्न

क्या सफेद टोपी कानूनी हैं?सफेद टोपी कानूनी सम्मान के पात्र हैं। लेकिन व्हाइट हैट्स के पास कानूनी जोखिम और मुकदमों की भेद्यता भी हो सकती है, भले ही वे अच्छे इरादे से सिस्टम को हैक करते हों, लेकिन एक प्रिंसिपल द्वारा औपचारिक संविदात्मक जुड़ाव के संदर्भ में अनिवार्य रूप से अवांछित या बिन बुलाए ऐसा करते हैं।

हैकर कितने प्रकार के होते हैं?सूचना सुरक्षा की दुनिया में तीन प्रसिद्ध प्रकार के हैकर हैं: काली टोपी, सफेद टोपी और ग्रे टोपी। ये रंगीन टोपी विवरण पैदा हुए थे क्योंकि हैकर्स ने खुद को अलग करने और अच्छे हैकर्स को बुरे से अलग करने की कोशिश की थी।

क्या व्हाइट हैट हैकर्स को भुगतान मिलता है?सीईएच एक विक्रेता-तटस्थ क्रेडेंशियल है, और सीईएच-प्रमाणित पेशेवर उच्च मांग में हैं। PayScale के अनुसार, एथिकल हैकर का औसत वेतन ,000 से थोड़ा अधिक है, और शीर्ष श्रेणी 0.000 से अधिक तक पहुंच सकती है।

ब्लैक हैट हैकर्स कैसे पैसा कमाते हैं?काली टोपी के रूप में पैसा कमाने के कई तरीके हैं। उनमें से कुछ भाड़े के हैकर हैं; मूल रूप से ऑनलाइन भाड़े के सैनिक। अन्य तरीकों में पीड़ितों से क्रेडिट कार्ड की जानकारी चुराना, डार्क वेब पर नंबर बेचना या क्रिप्टो माइनिंग के लिए पीड़ित की मशीन का उपयोग करना शामिल है।

![फिक्स Fix कोई और अभी भी इस पीसी 'त्रुटि विंडोज पर उपयोग कर रहा है [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/48/fix-someone-else-is-still-using-this-pc-error-windows.png)

![विंडोज को बूट किए बिना डेटा का बैकअप कैसे लें? आसान तरीके यहाँ हैं! [मिनीटूल टिप्स]](https://gov-civil-setubal.pt/img/backup-tips/87/how-back-up-data-without-booting-windows.jpg)

![त्वरित FIX: एसडी कार्ड पर तस्वीरें कंप्यूटर पर दिखाई नहीं दे रही हैं [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/03/quick-fix-photos-sd-card-not-showing-computer.jpg)

![क्या Microsoft Edge बैकग्राउंड में चल रहा है? इन समाधानों की कोशिश करो! [मिनीटूल न्यूज़]](https://gov-civil-setubal.pt/img/minitool-news-center/77/is-microsoft-edge-running-background.png)

![मेरा टास्कबार व्हाइट क्यों है? कष्टप्रद मुद्दे पर पूर्ण सुधार! [मिनीटुल न्यूज़]](https://gov-civil-setubal.pt/img/minitool-news-center/38/why-is-my-taskbar-white.jpg)

![Google वॉइस के साथ समस्याओं को ठीक करें काम नहीं कर रहा है 2020 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/91/fix-problems-with-google-voice-not-working-2020.jpg)

![डेस्कटॉप वीएस लैपटॉप: कौन सा प्राप्त करना है? पेशेवरों और विपक्ष को निर्णय लेने के लिए देखें! [मिनीटूल टिप्स]](https://gov-civil-setubal.pt/img/backup-tips/81/desktop-vs-laptop-which-one-get.jpg)

![कैसे करें एपेक्स लेजेंड्स को तेज चलाने के लिए? यहाँ अनुकूलन गाइड [मिनीटूल टिप्स]](https://gov-civil-setubal.pt/img/disk-partition-tips/34/how-make-apex-legends-run-faster.jpg)

![सिस्टम रजिस्ट्री फ़ाइल को कैसे ठीक करें कैसे चूक या भ्रष्ट त्रुटि है [MiniTool युक्तियाँ]](https://gov-civil-setubal.pt/img/data-recovery-tips/41/how-fix-system-registry-file-is-missing.png)