हल किया! साइबर हमला क्या है? साइबर हमलों को कैसे रोकें?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

साइबर हमला क्या है? इस प्रश्न का उत्तर देने के लिए, यह पोस्ट आपको उनकी विशेषताओं को स्पष्ट करने और उन्हें पहचानने में मदद करने के लिए विभिन्न प्रकार के साइबर हमलों को दिखाएगी। इसके अलावा, इस पोस्ट में मिनीटूल वेबसाइट , हम साइबर हमलों को रोकने के लिए कुछ उपलब्ध तरीके प्रदान करेंगे।साइबर हमला क्या है?

साइबर हमला क्या है? साइबर-हमला साइबर गतिविधियों की एक श्रृंखला का एक सामान्य विवरण है, जिसमें डेटा को चुराने, उजागर करने, बदलने या नष्ट करने के लिए विभिन्न प्रकार के उपकरणों और तकनीकों का सहारा लिया जाता है। बेशक, जैसे-जैसे समय बीतता है, हैकर्स लाभकारी इरादों और बर्बरता के लिए इंटरनेट पर तरह-तरह की दुर्भावनापूर्ण कार्रवाइयां कर सकते हैं।

हैकर्स ने पीड़ितों के सिस्टम में घुसपैठ करने के लिए विभिन्न तरीकों का पता लगाया है। कभी-कभी, इसे लक्ष्य पर अंधाधुंध हमले के लिए विकसित किया जा सकता है और कोई नहीं जानता कि अगला शिकार कौन होगा।

साइबर अपराधियों को प्रेरित करने वाली तीन प्रमुख प्रेरणाएँ हैं:

वे हमलावर चोरी या जबरन वसूली के माध्यम से धन की तलाश करते हैं। वे व्यावसायिक आदान-प्रदान के लिए आपका डेटा चुरा सकते हैं, सीधे पैसे चुराने के लिए बैंक खाते को हैक कर सकते हैं, या पीड़ितों से जबरन वसूली कर सकते हैं।

उन हैकरों के पास आम तौर पर हमला शुरू करने के लिए विशिष्ट लक्ष्य होते हैं, जैसे कि उनके प्रतिद्वंद्वी। व्यक्तिगत द्वेष इस गतिविधि का एक प्रमुख कारण होता है। प्रतिस्पर्धियों पर अनुचित लाभ प्राप्त करने के लिए कॉर्पोरेट जासूसी बौद्धिक संपदा की चोरी कर सकती है। कुछ हैकर दूसरों को उनके बारे में चेतावनी देने के लिए सिस्टम की कमजोरियों का फायदा उठाएंगे।

वे हैकर, अधिकतर, अधिक कुशल पेशेवर होते हैं। उन्हें प्रशिक्षित किया जा सकता है और फिर साइबर युद्ध, साइबर आतंकवाद या हैक्टिविज्म में शामिल किया जा सकता है। हमलावर लक्ष्य अपने दुश्मनों की सरकारी एजेंसियों या महत्वपूर्ण बुनियादी ढांचे पर ध्यान केंद्रित करते हैं।

कमोबेश, लोगों को अनजाने में कुछ साइबर हमलों का सामना करना पड़ सकता है। तो, साइबर हमलों के सामान्य प्रकार क्या हैं? आपको विभिन्न प्रकारों को बेहतर ढंग से अलग करने में मदद करने के लिए, अगला भाग उन्हें एक-एक करके चित्रित करेगा।

साइबर हमलों के सामान्य प्रकार

व्यवसाय के डिजिटलीकरण के साथ साइबर हमले बढ़ रहे हैं, जो हाल के वर्षों में अधिक से अधिक लोकप्रिय हो गया है। साइबर हमले दर्जनों प्रकार के होते हैं और हम कुछ सामान्य प्रकारों की सूची बनाएंगे जो लोगों को बहुत परेशान करते हैं।

मैलवेयर हमले

मैलवेयर अक्सर पीड़ित के सिस्टम पर गैर-सैद्धांतिक कार्यों की एक श्रृंखला को अंजाम देने के लिए दुर्भावनापूर्ण सॉफ़्टवेयर के रूप में प्रकट होता है। यह प्रक्रिया कंप्यूटर, सर्वर, क्लाइंट या कंप्यूटर नेटवर्क और बुनियादी ढांचे को नुकसान पहुंचाने के लिए डिज़ाइन की गई है।

इन चालों को नोटिस करना कठिन है और उनके इरादों और घुसपैठ के तरीकों के अनुसार, उन्हें कुछ अलग प्रकारों में वर्गीकृत किया जा सकता है, जिनमें वायरस, वर्म्स, ट्रोजन, एडवेयर, स्पाइवेयर, रैंसमवेयर आदि शामिल हैं।

वे सूचीबद्ध उदाहरण सबसे आम समस्याएँ हैं जिनका सामना लोग कर सकते हैं। पिछले कुछ वर्षों में इलेक्ट्रॉनिक संचार के उच्च गति विकास के साथ, यह नए प्रकार का एक हमलावर चैनल बन गया है, जैसे ईमेल, टेक्स्ट, कमजोर नेटवर्क सेवा, या समझौता की गई वेबसाइटें।

यदि आप जानना चाहते हैं कि कंप्यूटर पर मैलवेयर के संकेतों की पहचान कैसे करें, तो यह पोस्ट सहायक होगी: कंप्यूटर पर मैलवेयर का संभावित संकेत क्या है? 6+ लक्षण .

फ़िशिंग हमले

फ़िशिंग हमलों का मतलब अक्सर यह होता है कि आपका संवेदनशील डेटा, विशेष रूप से आपके उपयोगकर्ता नाम, पासवर्ड, क्रेडिट कार्ड नंबर, बैंक खाते की जानकारी इत्यादि, हैकर्स के संपर्क में आ जाते हैं। वे लाभ के लिए उस जानकारी का उपयोग और बिक्री कर सकते हैं। अधिकांश लोग अज्ञात ईमेल, लिंक या वेबसाइटों के कारण आसानी से इस जाल में फंस जाते हैं।

स्पीयर-फ़िशिंग हमले

फ़िशिंग बड़ी संख्या में लोगों को धोखा देने के लिए ईमेल, एसएमएस या फ़ोन कॉल द्वारा किए गए साइबर हमलों के लिए एक सामान्य शब्द है, जबकि यदि इस हमले में एक विशिष्ट पीड़ित लक्ष्य है, तो हम इसे स्पीयर फ़िशिंग कहते हैं। उन हमलावर चैनलों को विशेष रूप से उस पीड़ित को संबोधित करने के लिए संशोधित किया गया है, जिसे हासिल करने के लिए फ़िशिंग की तुलना में अधिक विचार और समय की आवश्यकता होती है।

व्हेल-फ़िशिंग हमले

व्हेल-फ़िशिंग हमला एक अत्यधिक लक्षित फ़िशिंग हमला है। स्पीयर-फ़िशिंग हमले के समान, यह तब होता है जब कोई हमलावर वरिष्ठ अधिकारियों जैसे बड़े, हाई-प्रोफ़ाइल लक्ष्य का पीछा करने के लिए स्पीयर-फ़िशिंग तरीकों का उपयोग करता है।

वे खुद को विश्वसनीय संस्थाओं के रूप में प्रस्तुत कर सकते हैं ताकि पीड़ित किसी धोखाधड़ी वाले खाते के साथ अत्यधिक संवेदनशील जानकारी साझा कर सकें।

वितरित डेनियल-ऑफ़-सर्विस अटैक (डीडीओएस)

DDoS हमला एक साइबर हमला है जिसे बड़ी संख्या में पैकेट या अनुरोध उत्पन्न करके लक्ष्य प्रणाली की उपलब्धता को प्रभावित करने या अभिभूत करने के लिए डिज़ाइन किया गया है। इसी तरह, सेवा से इनकार (DoS) हमला एक मशीन या नेटवर्क को बंद करने का वही काम कर सकता है, जिससे यह अपने इच्छित उपयोगकर्ताओं के लिए पहुंच से बाहर हो सकता है।

इन दोनों हमलों में कुछ अलग है और यदि आप इसके बारे में सीखना चाहते हैं, तो आप यह पोस्ट पढ़ सकते हैं: DDoS बनाम DoS | क्या अंतर है और उन्हें कैसे रोकें .

क्रॉस-साइट स्क्रिप्टिंग (XSS) हमले

इस प्रक्रिया के दौरान, एक हमलावर एक विश्वसनीय एप्लिकेशन या वेबसाइट के कोड में एक दुर्भावनापूर्ण निष्पादन योग्य स्क्रिप्ट इंजेक्ट करता है, फिर उपयोगकर्ता को एक दुर्भावनापूर्ण लिंक भेजता है और XSS हमला शुरू करने के लिए उपयोगकर्ता को लिंक पर क्लिक करने के लिए प्रेरित करता है।

फिर रूपांतरित एप्लिकेशन या वेबसाइट उचित डेटा सैनिटाइजेशन की कमी के कारण दुर्भावनापूर्ण लिंक शुरू कर देगी, और फिर हमलावर उपयोगकर्ता की सक्रिय सत्र कुकी चुरा सकते हैं।

मैन-इन-द-मिडिल (एमआईटीएम) हमले

जैसा कि नाम से पता चलता है, मैन-इन-द-मिडिल हमले का मतलब है कि हमलावर व्यक्तिगत जानकारी को छिपाने के लिए उपयोगकर्ता और एप्लिकेशन के बीच बातचीत के बीच में है। आम तौर पर, हैकर्स वित्तीय एप्लिकेशन, ई-कॉमर्स साइटों आदि के उपयोगकर्ताओं को अपना लक्ष्य निर्धारित करेंगे।

बॉटनेट्स

अन्य हमलों से अलग, बॉटनेट ऐसे कंप्यूटर हैं जो मैलवेयर से संक्रमित हो गए हैं और हमलावरों के नियंत्रण में हैं। उन बॉटनेट कंप्यूटरों को डेटा चोरी करने, स्पैम भेजने और DDoS हमलों जैसे कई अवैध कार्यों को करने के लिए नियंत्रित किया जा सकता है।

बॉटनेट बनाने में बाधा भी इतनी कम है कि यह कुछ सॉफ्टवेयर डेवलपर्स के लिए एक आकर्षक व्यवसाय बन सकता है। इसीलिए यह सबसे आम हमलों में से एक बन गया है.

रैंसमवेयर

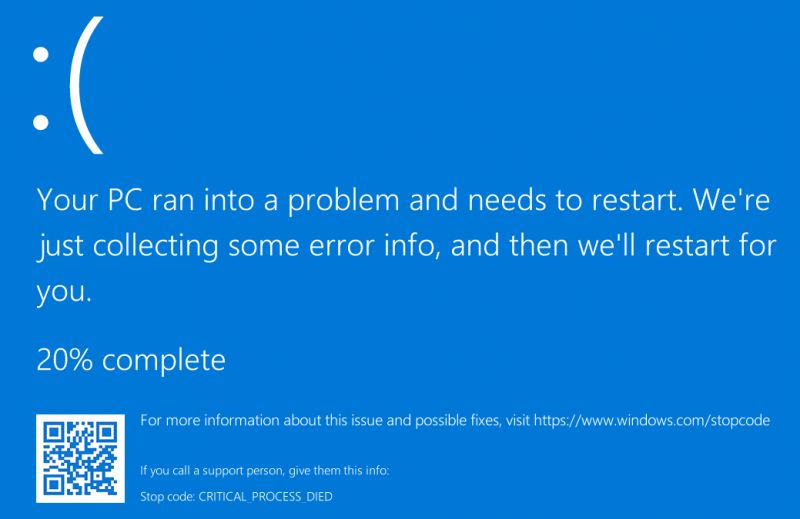

रैंसमवेयर यह मैलवेयर है जो आपके सिस्टम में घुसपैठ कर सकता है और उपयोगकर्ताओं की उनके कंप्यूटर पर फ़ाइलों तक पहुंच को रोकने के लिए आपकी फ़ाइलों को एन्क्रिप्ट कर सकता है। फिर हैकर्स डिक्रिप्शन कुंजी के लिए फिरौती भुगतान की मांग करेंगे। वैकल्पिक रूप से, कुछ फिरौती फिरौती का भुगतान होने तक किसी भी फाइल को नुकसान पहुंचाए बिना सिस्टम को लॉक कर देगी।

एसक्यूएल इंजेक्शन हमले

यह हमला वेब सुरक्षा भेद्यता की तलाश कर सकता है और कोड इंजेक्शन तकनीक का उपयोग करके, किसी एप्लिकेशन द्वारा अपने डेटाबेस में किए जाने वाले प्रश्नों में हस्तक्षेप कर सकता है। इस प्रकार का हमला वेबसाइटों पर हमला करने पर केंद्रित है लेकिन इसका उपयोग किसी भी प्रकार के SQL डेटाबेस पर हमला करने के लिए भी किया जा सकता है।

शून्य दिवस शोषण

जीरो-डे एक्सप्लॉइट उन आक्रमण गतिविधियों का वर्णन करने के लिए एक व्यापक शब्द है जिसमें हैकर्स सिस्टम/वेब/सॉफ्टवेयर हमले को अंजाम देने के लिए उन सुरक्षा कमजोरियों का फायदा उठा सकते हैं। जीरो-डे का मतलब है कि पीड़ितों या सॉफ्टवेयर विक्रेता के पास प्रतिक्रिया करने और इस दोष को ठीक करने का समय नहीं है।

यूआरएल व्याख्या

इस तरह के हमले को यूआरएल पॉइज़निंग भी कहा जा सकता है। हैकर्स अक्सर वाक्यविन्यास को बरकरार रखते हुए अर्थ में परिवर्तन करके यूआरएल में हेरफेर और संशोधन करते हैं। इस तरह, हमलावर वेब सर्वर तक पहुंच सकते हैं और जांच कर सकते हैं और अधिक जानकारी प्राप्त कर सकते हैं। इस प्रकार का हमला सीजीआई-आधारित वेबसाइटों पर बेहद लोकप्रिय है।

डीएनएस स्पूफ़िंग

डोमेन नाम सर्वर (डीएनएस) स्पूफिंग डीएनएस रिकॉर्ड में हेरफेर करके लोगों को धोखाधड़ी वाली, दुर्भावनापूर्ण वेबसाइट में फंसा सकता है। कभी-कभी, आप पा सकते हैं कि आपकी लक्षित वेबसाइट एक नए पृष्ठ पर पुनर्निर्देशित हो जाएगी जो बिल्कुल वैसा ही दिखता है जहाँ आप जाना चाहते हैं।

हालाँकि, यह हैकर्स द्वारा आपके वास्तविक खाते में लॉग इन करने और अधिक संवेदनशील जानकारी को उजागर करने के लिए प्रेरित करने के लिए रचा गया एक जाल हो सकता है। वे आपके सिस्टम पर वायरस या वॉर्म इंस्टॉल करने के अवसर का लाभ उठा सकते हैं, जिससे कुछ अप्रत्याशित परिणाम हो सकते हैं।

क्रूर बल के हमले

क्रूर बल के हमलों का मतलब है कि कोई व्यक्ति, वह अजनबी, हैकर या शत्रुतापूर्ण हो सकता है, उन सभी पासवर्डों को आज़माकर पीड़ित के कंप्यूटर तक पहुंचने का प्रयास करता है जो उन्हें लगता है कि पीड़ित ने कंप्यूटर के लिए सेट किया होगा।

आम तौर पर, ऐसा करने से पहले, हैकर्स आपके पासवर्ड का पता लगाने के लिए आपके सोशल मीडिया और ऑनलाइन जानकारी पर किसी भी सुराग को ट्रैक करेंगे। इसलिए, अपनी व्यक्तिगत जानकारी को जनता के सामने उजागर न करें।

ट्रोजेन हॉर्सेज

ट्रोजन हॉर्स अक्सर खुद को वैध और हानिरहित सॉफ़्टवेयर के रूप में छिपाता है, लेकिन एक बार वायरस सक्रिय हो जाने पर, ट्रोजन वायरस साइबर अपराधियों से आपकी जासूसी करवा सकता है, आपका डेटा चुरा सकता है और आपके सिस्टम तक पहुंच सकता है। यदि आप इसके बारे में अधिक जानना चाहते हैं तो यह पोस्ट पढ़ सकते हैं: ट्रोजन वायरस क्या है? ट्रोजन वायरस हटाने का कार्य कैसे करें .

साइबर हमलों को कैसे रोकें?

साइबर हमलों के उन सामान्य उदाहरणों को जानने के बाद, आप आश्चर्यचकित हो सकते हैं कि साइबर हमलों को प्रभावी ढंग से कैसे रोका जाए। कुछ उपयोगी सुझाव हैं जिन पर आप विचार कर सकते हैं।

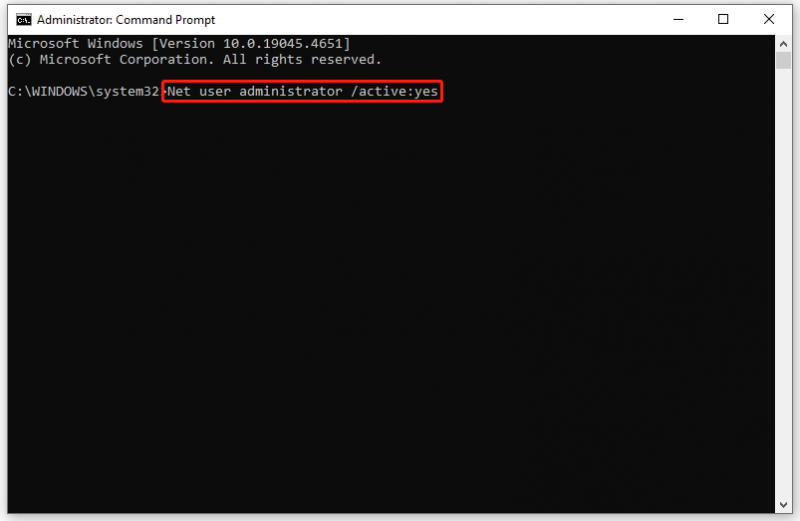

युक्ति 1: अपने विंडोज़ और सॉफ़्टवेयर को अद्यतन रखें

अपने सॉफ़्टवेयर और सिस्टम को अद्यतन रखना आवश्यक है। जारी किए गए अपडेट न केवल उन्नत और बिल्कुल नई सुविधाएँ प्रदान कर सकते हैं, बल्कि पिछले परीक्षणों में पाए गए कुछ सिस्टम या सॉफ़्टवेयर बग और सुरक्षा समस्याओं को भी ठीक कर सकते हैं। यदि आप अपडेट को एक तरफ रख देते हैं, तो हैकर्स उन कमजोरियों को ढूंढ सकते हैं और आपके सिस्टम में घुसपैठ करने का मौका जब्त कर सकते हैं।

टिप 2: फ़ायरवॉल स्थापित करें

विंडोज़ में अंतर्निहित फ़ायरवॉल और एंटीवायरस हैं और बेहतर होगा कि आप हर समय वास्तविक सुरक्षा चालू रखें। सुविधाएँ आपके कंप्यूटर को साइबर हमलों से बेहतर ढंग से सुरक्षित रख सकती हैं। हालाँकि, क्या यह आपको सभी बाहरी हमलों से बचाने के लिए पर्याप्त है? अधिक जानकारी के लिए आप यह पोस्ट पढ़ सकते हैं: क्या विंडोज़ डिफ़ेंडर पर्याप्त है? पीसी की सुरक्षा के लिए और अधिक समाधान .

इसके अलावा, आप अन्य इंस्टॉल करना चुन सकते हैं विश्वसनीय तृतीय-पक्ष एंटीवायरस या सुरक्षा कवच को मजबूत करने के लिए फ़ायरवॉल।

युक्ति 3: बहु-कारक प्रमाणीकरण का उपयोग करें

बहु-कारक प्रमाणीकरण (एमएफए) क्या है? यह एक मजबूत पहचान और पहुंच प्रबंधन नीति का मुख्य घटक है। इस लॉगिन प्रक्रिया के दौरान, इस एमएफए के लिए उपयोगकर्ताओं को केवल पासवर्ड से अधिक जानकारी दर्ज करने की आवश्यकता होती है, जो व्यक्तिगत डेटा को अनधिकृत तीसरे पक्ष द्वारा एक्सेस किए जाने से बचा सकता है।

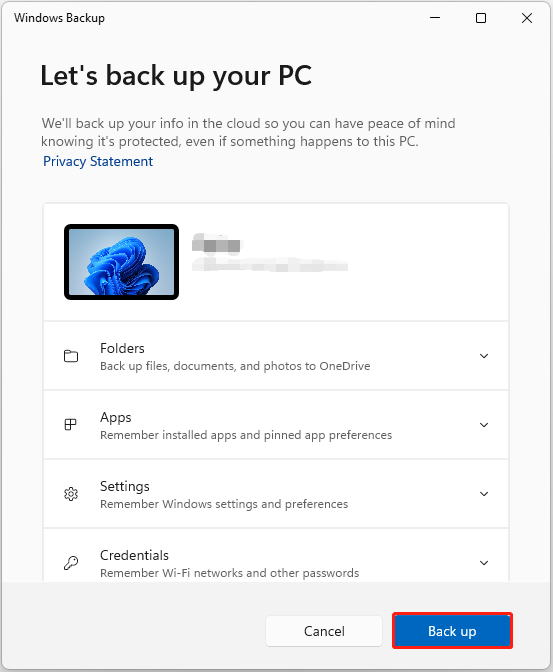

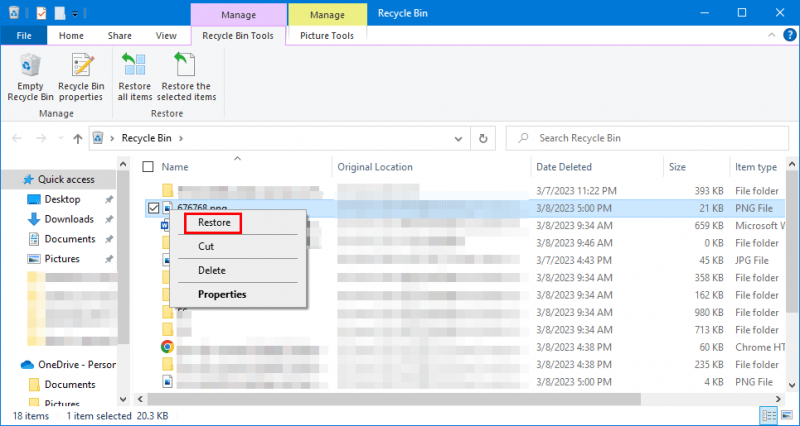

टिप 4: नियमित रूप से डेटा का बैकअप लें

यह आपके महत्वपूर्ण डेटा की सुरक्षा के लिए सबसे महत्वपूर्ण कदमों में से एक है - नियमित बैकअप करना। साइबर हमलों की स्थिति में, आपको अपनी आवश्यकता है डेटा बैकअप गंभीर डाउनटाइम, डेटा हानि और गंभीर वित्तीय हानि से बचने के लिए।

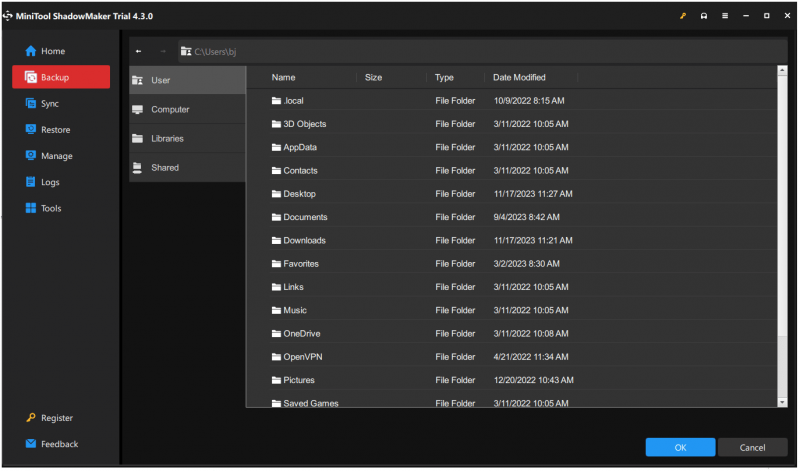

कुछ लोग इस कार्य को पूरा करना भूल जायेंगे और सोचेंगे कि यह बोझ है। चिंता मत करो। आप इस पेशेवर पर भरोसा कर सकते हैं बैकअप सॉफ़्टवेयर - मिनीटूल शैडोमेकर - को बैकअप फ़ाइलें , फ़ोल्डर्स, विभाजन, डिस्क और आपका सिस्टम।

इसके अलावा, इसे कॉन्फ़िगर करने के लिए बैकअप स्कीम और शेड्यूल सेटिंग्स को आज़माना उचित है स्वचालित बैकअप . आप अपना स्वचालित बैकअप दैनिक, साप्ताहिक, मासिक या ईवेंट पर शुरू करने के लिए सेट कर सकते हैं और अपने संसाधनों को बचाने के लिए वृद्धिशील या विभेदक बैकअप का प्रयास कर सकते हैं।

इस प्रोग्राम को अपने पीसी पर डाउनलोड और इंस्टॉल करें और इसे 30 दिनों तक निःशुल्क आज़माएँ।

मिनीटूल शैडोमेकर परीक्षण डाउनलोड करने के लिए क्लिक करें 100% स्वच्छ एवं सुरक्षित

चरण 1: प्रोग्राम लॉन्च करें और क्लिक करें परीक्षण रखें पर जाने के लिए।

चरण 2: में बैकअप टैब पर क्लिक करें स्रोत यह चुनने के लिए अनुभाग कि आप क्या बैकअप लेना चाहते हैं, और फिर पर जाएँ गंतव्य बैकअप को कहां संग्रहित करना है, यह चुनने के लिए अनुभाग उपयोगकर्ता, कंप्यूटर, पुस्तकालय और साझा .

स्टेप 3: फिर आप क्लिक करें विकल्प बैकअप सेटिंग्स को कॉन्फ़िगर करने और क्लिक करने की सुविधा अब समर्थन देना सब कुछ सेट होने के तुरंत बाद इसे शुरू करना।

टिप 5: नियमित रूप से बदलें और मजबूत पासवर्ड बनाएं

बेहतर होगा कि आप अपना पासवर्ड नियमित रूप से बदलें और एक मजबूत पासवर्ड का उपयोग करें, जैसे कि कुछ विशेष प्रतीक और विभिन्न संख्या और शब्द संयोजन। अपनी व्यक्तिगत जानकारी से संबंधित कुछ नंबरों का उपयोग न करें, जैसे जन्मदिन या फ़ोन नंबर, जिसका अनुमान लगाना आसान है।

टिप 6: सुरक्षित वाई-फाई का उपयोग करें

कुछ लोग किसी कैफे में काम करते समय सार्वजनिक रूप से किसी अज्ञात वाई-फाई से जुड़ने के आदी होते हैं। यह बिल्कुल भी सुरक्षित नहीं है. कोई भी डिवाइस नेटवर्क से कनेक्ट होकर संक्रमित हो सकता है और इस सार्वजनिक वाई-फाई को अनजाने में आसानी से हैक किया जा सकता है। तुम्हे सावधान रहना चाहिये।

जमीनी स्तर:

साइबर हमला क्या है? इस पोस्ट को पढ़ने के बाद, आपके पास साइबर हमलों की एक समग्र तस्वीर हो सकती है। यह संपूर्ण मार्गदर्शिका आपको विभिन्न प्रकार के साइबर हमलों को पहचानने और उन्हें रोकने का सही तरीका ढूंढने में मदद करने के लिए उपयोगी है।

बढ़ते साइबर सुरक्षा मुद्दों को देखते हुए, सबसे पहली और महत्वपूर्ण चीज़ जो आपको करनी चाहिए वह है अपने महत्वपूर्ण डेटा के लिए एक बैकअप योजना तैयार करना। MiniTool ShdowMaker वह है जिसकी हम अनुशंसा करते हैं। यदि आपको इस टूल से कोई समस्या है, तो आप हमसे संपर्क कर सकते हैं [ईमेल सुरक्षित] .

![सही समाधान - PS4 बैकअप फ़ाइलों को आसानी से कैसे बनाएँ [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/71/perfect-solution-how-create-ps4-backup-files-easily.png)

![विंडोज 10/8/7 / XP / Vista को हटाने के बिना हार्ड ड्राइव कैसे मिटाएं [मिनीटूल टिप्स]](https://gov-civil-setubal.pt/img/disk-partition-tips/46/how-wipe-hard-drive-without-deleting-windows-10-8-7-xp-vista.jpg)

![7 तरीके - सीडी के बिना विंडोज 10 की मरम्मत कैसे करें [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/97/7-ways-how-repair-windows-10-without-cd.png)

![अनइंस्टॉल किए गए सॉफ्टवेयर के अवशेष कैसे निकालें? इन तरीकों की कोशिश करो! [मिनीटूल न्यूज़]](https://gov-civil-setubal.pt/img/minitool-news-center/02/how-remove-remnants-uninstalled-software.jpg)

![विंडोज 10 पर 'कक्षा पंजीकृत नहीं' त्रुटि को कैसे ठीक करें [मिनीटूल समाचार]](https://gov-civil-setubal.pt/img/minitool-news-center/30/how-fix-class-not-registered-error-windows-10.jpg)

![Chrome पर ERR_TIMED_OUT को कैसे ठीक करें? इन तरीकों को आजमाएं [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/70/how-fix-err_timed_out-chrome.png)

![डिफ़ॉल्ट ऑडियो प्लेबैक उपकरणों को बदलने के लिए कैसे विंडोज 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/14/how-change-default-audio-playback-devices-windows-10.png)

![कैसे तय करें कि विंडोज डिफेंडर अपडेट विंडोज 10 पर विफल हो गया है [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/14/how-fix-that-windows-defender-update-failed-windows-10.jpg)

![[हल] एसडी कार्ड अपने आप से फाइल हटाने? यहाँ समाधान कर रहे हैं! [मिनीटूल टिप्स]](https://gov-civil-setubal.pt/img/data-recovery-tips/60/sd-card-deleting-files-itself.jpg)